- Последние новости

- Самые популярные статьи

Новая уязвимость Spoiler затрагивает все поколения процессоров Intel Core

Исследователи из Вустерского политехнического института в Массачусетсе и университета в Любеке (Германия) опубликовали документ, в котором рассказали о новой уязвимости процессоров Intel. Уязвимость получила имя «Spoiler» и она не относится к уязвимостям Spectre и Meltdown, что означает полную беззащитность перед новыми атаками на микроархитектуру процессоров Intel. Проще говоря, все ранее выпущенные заплатки против Spectre и Meltdown не будут защищать от уязвимости Spoiler. Надёжнее всего от нового варианта уязвимости могут защитить архитектурные изменения, но когда они будут реализованы, не знает никто. По оценкам специалистов, у Intel на это может уйти до 5 лет.

Компания Intel была предупреждена об уязвимости Spoiler в ноябре 2018 года, но видимых усилий для её устранения не предприняла. Хуже всего, что Spoiler затрагивает все процессоры Intel Core, начиная с первого поколения и во всех операционных системах. Как и в случае Spectre и Meltdown, проблема лежит в реализации механизмов спекулятивного исполнения команд, ускоряющих работу ПО за счёт упреждающего исполнения команд. В процессорах AMD и ARM, кстати, атаку типа Spoiler исследователи не смогли реализовать. Сказалось различие архитектур в области управления операциями в оперативной памяти и в кеше.

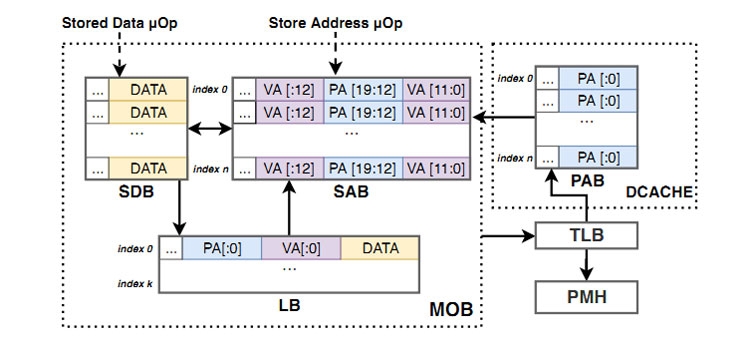

Уязвимость Spoiler эксплуатирует буфер изменения порядка обращения или, по-английски, MOB (Memory Order Buffer). «Основная причина для [появления] Spoiler кроется в уязвимой реализации спекулятивной адресации, задействованной в проприетарной подсистеме памяти [процессоров] Intel, что ведёт к прямым утечкам временнóй активности вследствие конфликта физических адресов». Используя конфликты адресов, злоумышленник может получить доступ к чувствительной информации в виде паролей и других данных в активных приложениях. Правда, для этого необходимо иметь доступ к системе хотя бы на уровне простого пользователя для установки зловредного ПО.

Блок-схема MOB (Memory Order Buffer)

Также сообщается, что уязвимость Spoiler можно использовать во вкладке браузера с помощью кода JavaScript. Более того, Spoiler может многократно ускорять работу браузерного эксплоита. Кроме этого Spoiler может в 256 раз ускорять атаку с помощью эксплоита Rowhammer. Эта атака предполагает запись в разрешённые ячейки DRAM с воздействием электромагнитным полем на защищённые ячейки с целью перезаписи в них данных. Многогранный инструмент. Ждём, что на это ответит Intel. На момент написания новости компания не предоставила комментариев.

Источник: 3dnews.ru

Карта разрушений и жертв российской агрессии в городе Мариуполь, на карте отмечены более 2000 пострадавших домов. На карте отмечены не только фото домов, но свидетельства их жителей, а так же место боевых...

Из-за военных событий 2014 года в Донецке тренер по плаванию Алексей Снежко и его жена вынужденно переехали в Киев. А теперь, в 2022-м, 33-летний Алексей потерял обоих родителей в Мариуполе. Как пережить...

«20 днів у Маріуполі». Ще один фільм про блокадний Маріуполь з подіями березня 2022 року. Повномасштабне російське вторгнення в Україну журналісти зустріли у Маріуполі разом із жителями міста...

![Иллюстрация к статье Замена процессора в ноутбуке. Апгрейд процессора Intel второго и третьего поколения Core i7 [Sandy Bridge и Ivy Bridge]](/docs/zamena_processora_v_noutbuke_socket_g2/imgsocial_small.jpg)